|

Totale Überwachung- Zusammenhang zwischen Konsumgütern, Technik und totaler Überwachung- Wer nichts zu verbergen hat, hat auch nichts zu befürchten - Facebook: Ein Geschenk für jeden Geheimdienst - Anonym im Internet surfen - Datenmissbrauch durch Kundenkarte - Weitergabe vertraulicher Daten an US-amerikanische Behörden - Alarmismus: Das Geschäft mit den Terrorismuswarnungen - Big Brother achtet nun auch auf aggressive Stimmen - Mobiltelefon zeigt Aufenthaltsort von Freunden - Verfassungsbeschwerde gegen Online-Durchsuchungen - Videoatlas von privaten Videokameras für die Polizei - Datenhandel: Welchen Score-Wert haben Sie? - Deutsche Post verkauft Adressen nach Scorewert - Big Brother State - der Staat im Schlafzimmer - Achtung: Copierer + Drucker speichern alles - Neuro-Marktforschung: Blick ins Hirn des Konsumenten - Lauschangriff aufs Handy - Achtung Steuer-Identifikationsnummer - Wie Datenmissbrauch unsere Demokratie gefährdet - Die elektronische Gesundheitskarte (eGK) - Nacktscanner am Flughafen - Wer ist in Brüssel an der Macht? - Big Brother Nestlé S.A. - Google: Mit Gratis-Trick zur Datensammlung - Google Voice - Chip in jeder Pille - Polizeistaat-Ranking: Deutschland unter Top Ten - Der Airbag als Blackbox des Autos - Vom gläsernen Menschen zum mündigen Bürger - Totalüberwachung der realen und virtuellen Räume

Der sogenannte "Internationale Terrorismus" (seit dem 11. September 2001 das gefundene Fressen für bestimmte Interessengruppen) gab die Rechtfertigung dafür, das Bankgeheimnis aufzulösen (fast alle Behörden - und selbst die Schufa - können nun jedes Bankkonto einsehen), jederzeit für präventive Zwecke Telefongespräche, Emails und Internetverbindungen zu überwachen, jede Autofahrt mit Toll Collect zu speichern, den Iris-scan und den obligatorischen Fingerabdruck einzuführen sowie an allen möglichen öffentlichen und nicht-öffentlichen Plätzen Videoüberwachung zu betreiben... Obwohl der

"Internationale

Terrorismus"

bislang vielleicht insgesamt 6.000 Todesopfer gefordert hat, dienen

diese

nun zur Rechtfertigung, um die Persönlichkeitsrechte von (fast)

allen

BürgerInnen weltweit zu unterwandern; um zu belauschen, zu

bespitzeln

und willkürlich zu verhaften, ganz so wie es sich paranoide

Gehirne

vorstellen. Der totale Überwachungsstaat ist bereits

Realität! Und die Akzeptanz in der Bevölkerung

wächst natürlich mit jedem weiteren Terrorangriff, von wem

auch immer er ausgeht... 20 Jahre nach

der

Volkszählung

scheinen die inzwischen tatsächlich gläsern gewordenen

BürgerInnen

sich schweigend wie Lemminge in die Tatsache zu fügen, dass es

so etwas wie Datenschutz und Recht auf informationelle Selbstbestimmung

allenfalls noch unter Nachbarn gibt. Warum begehrt jetzt niemand

auf?

Aus Angst, gleich in Terrorverdacht zu geraten und "vorübergehend"

(für 14 Tage) in Gewahrsam genommen zu werden? Oder sind wir alle

schon Konsum-Idioten? So praktisch ist doch die satellitengesteuerte

Navigation

in Autos und Handys, die nicht nur uns sagt, wo wir gerade sind,

sondern

auch anderen Kenntnis davon gibt! Zusammenhang zwischen Konsumgütern, Technik und totaler Überwachung Wir sind es von den Medien gewohnt, täglich mit personaler Gewalt in Form von

Einzelkriminalität behagelt zu werden. Dadurch wird eine negative

Gewalt-Realität erzeugt, die die strukturelle Gewalt des

Staates - auch in Form von Bespitzelung - rechtfertigen soll. Nun

braucht man uns nur noch davon abzulenken, dass diese täglich

wächst.

Wir sind es von den Medien gewohnt, täglich mit personaler Gewalt in Form von

Einzelkriminalität behagelt zu werden. Dadurch wird eine negative

Gewalt-Realität erzeugt, die die strukturelle Gewalt des

Staates - auch in Form von Bespitzelung - rechtfertigen soll. Nun

braucht man uns nur noch davon abzulenken, dass diese täglich

wächst. Der Wunsch nach totaler Überwachung ist Ausdruck einer bourgeoisen Gesellschaft, die die Menschen gern kategorisieren, ordnen und kontrollieren möchte. Dieser Wunsch entspringt einer Zwanghaftigkeit zur Ordnung, die sich z.B. auch bei vielen Innenministern beobachten lässt. Es beginnt in der analen Phase und endet im Faschismus. Was anfangs nur geregelte "Sicherheit" schaffen soll, endet in seinen Auswüchsen leicht in einem krypto-faschistischen System mit konsumptivem Schwerpunkt, in dem nur das Geld regiert. Es lässt sich auch gut als "Demokratie" tarnen (obwohl es nur eine Parteien-Demokratie mit schnöden Fraktionszwängen ist, aber keine Basis-Demokratie).

Faschismus ist nur die extremste

Form des Kapitalismus

"Wer nichts zu verbergen hat, hat auch nichts zu befürchten"Im so genannten "Kampf gegen den Terror" sind die Bürgerrechte zunehmend unter Druck geraten. Kritiker dieser Entwicklung werden allerorten mit der Aussage "Wer nichts zu verbergen hat, hat auch nichts zu befürchten" beschieden. Diese Standardformel "...ist das Killer-Argument schlechthin, dem offenbar viel abzugewinnen ist". Sie gibt sich den Anschein, selbstredend zu sein. Diejenigen, die sie verwenden, erwarten, dass dieser Satz bereits alle Fragen beantworten könne. Seine Evidenz mache weitere Erklärungen und Debatten obsolet. Doch wie schlagkräftig ist dieses "Argument" wirklich und worauf beruht seine vermeintliche Überzeugungskraft?

Nicht nur die Bürger

können

Geheimnisse gegenüber dem Staat haben, sondern der Staat hat auch

Geheimnisse gegenüber dem Bürger. Die Geheimdienste bezeugen

diese Tatsache bereits durch ihren Namen. Nur der Bürger muss

etwas

befürchten, wenn er etwas verbirgt. Am Ende ist der Bürger

unter

Generalverdacht.

Facebook: Ein Geschenk für jeden Geheimdienst

Facebook vergisst nichts. Nichts bleibt verborgen, nichts geht verloren,

nichts wird gelöscht im Facebook-Lebensarchiv. Auch nicht intime

Mitteilungen an "Freunde".

Dass solcher Datenmissbrauch keineswegs reine Theorie ist, belegt ein

Beispiel aus der Schweiz, von den die Gründerin

des Bürgerrechtsvereins Foebud, Rena Tangens, berichtet: Dort

seien

alle Kunden einer Supermarktkette, die ein Werkzeug mit ihrer

Kundenkarte

gekauft hatten, von den Behörden überprüft worden,

erzählt

Tangens. Das besagte Werkzeug stand im Zusammenhang mit einer

Brandstiftung.

Foebud vergibt jährlich den "Big Brother Award" an Firmen,

Politiker

und Institutionen, die missbräuchlich mit Daten umgehen. "Wenn

eine Datenbasis einmal da ist, weckt sie Begehrlichkeiten",

sagt Tangens.

Weitergabe vertraulicher Daten an US-amerikanische BehördenSWIFT ist die 1973 gegründete, internationale Genossenschaft der Geldinstitute, die ein Telekommunikationsnetz (SWIFT-Netz) für den Nachrichtenaustausch zwischen diesen unterhält. Diese Genossenschaft leitet Finanztransaktionen zwischen Banken, Brokerhäusern, Börsen und anderen Finanzinstituten. Jede Bank hat einen SWIFT-BIC.Seit den Terroranschlägen am 11. September 2001 in den USA übermittelte SWIFT nach eigenen Angaben vertrauliche Daten über Finanztransaktionen an US-amerikanische Behörden. In Presseberichten ist von 20 Millionen übermittelter Bankdaten pro Jahr die Rede. Die US-amerikanische Regierung ist unmittelbar nach den Anschlägen über CIA, FBI, Finanzministerium und US-Notenbank an die SWIFT-Führung herangetreten. Diese folgte der Aufforderung freiwillig. Dabei war das 25-köpfige SWIFT-Direktorium sowie ein Kontrollgremium, dem auch ein Mitglied der Deutschen Bundesbank angehörte, von den Vorgängen informiert. Wie die dpa berichtet, habe SWIFT versucht, eine Genehmigung für die Datenweitergabe zu erhalten, die befragten Zentralbanken hätten darauf jedoch nicht reagiert. In der New York Times, welche die Vorgänge aufdeckte, wird angezweifelt, ob die Vorgehensweise legal war. So sieht etwa das zivilgesellschaftliche Netzwerk „Aktion Finanzplatz Schweiz“ in der Weitergabe der Daten einen Verstoß gegen das Bankgeheimnis. Die Bush-Regierung rechtfertigt das Vorgehen mit dem Schlagwort vom "Krieg gegen den Terror". Im Oktober 2006 wird klar, daß die Geschäftsführung von "Booz Allen Hamilton", der angeblich unabhängigen externen Beraterfirma von SWIFT, unter anderem aus dem Ex-CIA-Chef James Woolsey und dem Ex-NSA-Direktor Mike McConnel besteht. Weiterhin werden nach offiziellen Angaben große Mengen an Daten des SWIFT Systems an den CIA übermittelt. Mehr bei de.wikipedia.org/wiki/SWIFT Alarmismus: Das Geschäft mit den TerrorismuswarnungenDer von der Bundesanwaltschaft verfolgte Anschlagsplan von Frankfurt war eine Luftblase.In den USA hat sich die Regierung darauf eingestellt, eine permanente Terrorgefahr hochzuhalten. Mit dem seit einiger Zeit schicker gestalteten National Threat Level ist die Gefahr terroristischer Anschläge weiterhin auf "erhöht" gesetzt, obgleich in den USA weder Terroranschläge stattgefunden haben noch ernsthafte Planungen aufgedeckt wurden, während im Irak Tag für Tag Anschläge mit vielen Toten und Verletzten stattfinden. Dort ist man übrigens einmarschiert, um die Terrorgefahr zu bekämpfen und die Welt sicherer zu machen. Auch in Großbritannien, wo man wie vieles andere auch die schöne Idee des Bedrohungsgrads vom Großen Bruder übernommen hat, hält man eisern und unerschütterlich an der Bewertung "ernsthaft" bzw. an der Warnung vor der hohen Wahrscheinlichkeit eines unmittelbar drohenden Terroranschlags fest, sorgt immer einmal wieder für gerade noch aufgedeckte Anschlagspläne und warnt beständig vor der terroristischen Gefahr im Inland, die immer und überall zuschlagen kann. Die Strategie ist durchsichtig und vor allem politisch motiviert. Mehr bei heise.de/tp/r4/artikel/24/24053/1.html Big Brother achtet nun auch auf aggressive StimmenWer sich in der Öffentlichkeit zu sehr aufregt, könnte zukünftig plötzlich einem Überfallkommando gegenüberstehen: Es gibt nun auch Überwachungskameras mit eingebauter Stimmanalyse!Um wieviel leichter hätten es die sozialistischen großen Brüder Mielke, Ulbricht und Honecker doch mit moderner Technik gehabt, die sozialistischen kleinen Brüder von denen, deren staatstreuer Gesinnung sie sich nicht ganz so sicher sein konnten, zu trennen. Die Firma "Soundintelligence" in Groningen in den Niederlanden hat nun als Spinoff die am Institut für Künstliche Intelligenz der Universität von Groningen entwickelte Überwachungssoftware "SIgard" serienreif gemacht. Sie ist dem "Frühwarnsystem" von Menschen nachempfunden, die anhand angehobener, aggressiver Stimmen aufmerksam werden und erkennen, dass gleich etwas Ernstes passiert: Die hiermit ausgerüsteten Überwachungskameras schlagen nun Alarm, sobald in ihrem Umkreis ein Streit beginnt. Neben Groningen selbst werden die Lauschkameras auch in Rotterdam und in Zügen installiert - erste Tests haben bereits zu drei Festnahmen geführt. Mehr bei heise.de/tp/r4/artikel/24/24088/1.html Mobiltelefon zeigt Aufenthaltsort von FreundenViele Mobiltelefone sind heutzutage GPS fähig - bald wird es Services geben, die das Global Positioning System nutzen, um automatisch die Position des Handynutzers festzustellen. In Folge könnten dann eine Reihe an Services angeboten werden, die in technischer Hinsicht zwar schon seit einiger Zeit möglich sind, jedoch aufgrund von Sicherheitsbedenken bisher nicht umgesetzt wurden. In den USA haben sich nun zwei Mobilfunkanbieter vorgewagt und bieten ein neues Service an, das allerdings noch nicht gesamten Möglichkeiten des GPS ausschöpft, wie die New York Times berichtet.Mehr bei pressetext.de/pte.mc?pte=061120004 US-Behörden dürfen Bürger per GPS ausspionierenEin US-Gericht hat entschieden, dass staatliche Ermittler ohne Durchsuchungsbefehl Grundstücke betreten und GPS-Peilgeräte an Privatautos anbringen dürfen. Kritiker sehen Stasi-Methoden am Werke und sorgen sich um ein Heiligtum der US-Verfassung.Anlass für die Entscheidung war der Fall des Juan Pineda-Moreno, Einwohner des Staates Oregon, der der Herstellung von Marihuana verdächtigt wurde. "Time" etwa kommentiert, die USA befänden sich mit der Entscheidung "einen Schritt weiter auf dem Weg zum klassischen Polizeistaat - mit der Technologie in der Rolle des KGB oder der ostdeutschen Stasi." Mehr bei spiegel.de/netzwelt/netzpolitik/0,1518,714356,00.html#ref=nldt Nacktscanner auf der StraßeEine US-Firma will weltweit Fahrzeuge an Behörden verkauft haben, mit denen sich in andere Fahrzeuge - und unter die Kleidung von Passanten - schauen lässt.Es hat Proteste gegen die Einführung der populär als Nacktscanner bezeichneten Röntgenscanner gegeben, die mit der Backscatter-Technik unter die Kleidung schauen können. Mit derselben Technik lassen sich auch andere Oberflächen durchdringen, so dass man sehen kann, was dahinter ist. Street View war gestern, der öffentliche Raum dehnt sich bis in Fahrzeuge, unter die Kleidung und in die Innenräume aus. Empfohlen werden die Vans nicht nur zur Grenz- und Hafenüberwachung, sondern etwa auch zur "urbanen Überwachung". Die Grenzwächter der ehemaligen DDR hätten sich über eine solche Technik gefreut. Mehr bei heise.de/tp/r4/artikel/33/33199/1.html youtube.com/v/pAldBxgRCdY Verfassungsbeschwerde gegen Online-DurchsuchungenGegen das veränderte Verfassungsschutzgesetz, das im Dezember vom Landtag Nordrhein-Westfalens beschlossen wurde, ist einen Tag nach seiner Verabschiedung bereits eine Verfassungsbeschwerde angekündigt und am Freitag, dem 9. Februar 2007, durch den beauftragten Rechtsanwalt Dr. Fredrik Roggan eingelegt worden. Das Gesetz räumt den Verfassungsschützern weitreichende Überwachungsmöglichkeiten ein, u.a. eine verdeckte Online-Untersuchung von privaten Computern, und gilt als Testversuch für eine bundesweite Gesetzesregelung, wie sie von Politikern und Sicherheitsbehörden gefordert wird.Der Text der Verfassungsbeschwerde gegen das Gesetz zur Änderung des Gesetzes über den Verfassungsschutz in Nordrhein-Westfalen bei heise.de/tp/r4/artikel/24/24727/1.html Videoatlas von privaten Videokameras für die PolizeiBaden-Württembergs Innenminister Heribert Rech lässt alle Videokameras und Webcams registrieren, die für die Polizei zur Überwachung nicht-öffentlicher Bereiche interessant sein könnten.Im "Kampf gegen Terrorismus" würde die Baden-Württembergs Innenminister Heribert Rech gerne auf Bilder von privaten Videokameras zurückgreifen, wie sie an Parkhäusern, Tankstellen oder Sportstätten angebracht sind. In einem "Videoatlas" sollen dafür alle Kameras im Land registriert werden, die taugliche Daten liefern könnten, auch Webcams fallen darunter. Um Zugriff darauf zu bekommen, müsste der Landtag im Juli allerdings erst einer Änderung des Polizeigesetzes zustimmen, Datenschützer haben bereits Bedenken angemeldet. Jetzt knirscht es in Stuttgart, weil dieser Tage bekannt wurde, dass das Innenministerium sich insgeheim schon längst umschaut, wo die Polizei sich mit welchen Kameras verbinden kann. Mehr bei heise.de/tp/r4/artikel/24/24669/1.html heise.de/tp/r4/artikel/24/24664/1.html Datenhandel: Welchen Score-Wert haben Sie?Jedes Jahr werden in Deutschland Milliarden Euro mit dem Handel privater und geschäftlicher Daten verdient. Dabei geht es beispielsweise um Informationen über Lebensgewohnheiten und finanzielle Verhältnisse. Eine Gefahr für jeden Bürger, sagen Datenschützer.Motor des Datenhandels sind Firmen, die ihre Werbung gezielt verschicken wollen. Denn für sie lohnt es sich nicht, ein Prospekt über Rasenmäher an Bewohner von Innenstädten zu verschicken, die lediglich einen Balkon haben. Genauso wenig würde es sich lohnen, Extremsportartikel an über 60jährige verkaufen zu wollen. Deshalb verschicken Unternehmen ihre Werbung hauptsächlich an Menschen, die auch ein potenzielles Interesse an ihrem Produkt haben. "Direktmarketing" nennt sich das in der Fachsprache. Dafür brauchen die Firmen aber Personendaten wie zum Beispiel Alter, Beruf oder Einkaufsverhalten. Diese beziehen sie von so genannten Adresshändlern. Einer der größten Adresshändler in Deutschland ist die Firma Schober in Stuttgart. Schober wirbt damit, über 50 Millionen Privatadressen mit mehr als 10 Milliarden zusätzlichen Informationen zu verfügen. Darunter befinden sich auch die Beschreibungen aller Gebäude in Deutschland: "Haus für Haus persönlich vor Ort bewertet und kategorisiert", ist auf der Internetseite zu lesen. Verwaltet werden alle Informationen in riesigen Datenbanken, ausgerüstet mit speziellen Softwareprogrammen. Mehr bei ard.de/ratgeber/special/datenhandel/-/5frl6d/index.html ard.de/ratgeber/special/kundenkarten/1xungg2/index.html ard.de/ratgeber/special/zukunftsreportage/-/1t5ib8f/index.html Deutsche Post verkauft Adressen nach ScorewertSelbst bei der Selbstauskunft erhält der Betroffene keine Kenntnis von seinem eigenen Scorewert. Dieser wird ihm verheimlicht. Der Scorewert beschreibt die Bonität des Betroffenen in Zahlen.Haben Sie gewusst, was die Deutsche Post alles über Sie weiß - und dass diese Informationen und damit Ihr Scorewert laufend an Handel, Banken, Industrie verkauft werden? Ein Ergebnis heißt "Einkauf Aktuell", das dicke Packet mit Werbeprospekten, das noch dazu in Plastik eingeschweißt ist. Es kommt jede Woche in die Haushalte, obwohl es niemand bestellt hat. Die meisten landen zwar umgehend in der Blauen Tonne (oftmals leider ungeöffnet in der Plastikhülle, die natürlich unbedingt in den Gelben Sack gehört (siehe Mülltrennung), doch die Deutsche Post verdient gut daran. So können z.B. Supermärkte Haushaltsaddressen einfach anmieten, und zwar nach Kaufkraft, Alter, Geschlecht, Familienstruktur, gesellschaftlichen Leitmillieus, nach durchschnittlichem Bestellwert, Gebäudegrößen, Straßentyp, Parteiaffinität, PKW-Dichte nach Eizelfabrikaten, Anteil der Neuwagen, Anzahl der bisherigen Halter pro PKW, psychonomics Versicherungskunden-Typologie, Affinitäten zu Bankprodukten und Anteil der Werbeverweigerer etc. Doch auch die werden nicht verschont, wenn sie nur einfach "Keine Werbung" an der Tür stehen haben. Jede Woche liegen ganze Treppenhäuser voll von "Einkauf Aktuell". Wie die Deutsche Post Haushaltsadressen bewertet und vermietet, erfahren Sie bei deutschepost.de/haushaltsadressen/.pdf direkt-plus.de heise.de/newsticker/Schufa-erleichtert-Scorewert-Abfrage750.html heise.de/tp/r4/artikel/31/31679/1.html Besser (auch juristisch) gegen Werbung schützen können Sie sich, wenn sie sich dieses Foto ausdrucken und an Ihre Tür oder Ihren Briefkasten kleben. Wenn auch das nicht hilft, rufen Sie direkt bei der Deutschen Post an (Tel. 0228-1820) und lassen Sie sich mit den Verantwortlichen von "Werbung national" verbinden. Jede(r) hat das Recht, Werbung zu verweigern! Big Brother State - der Staat im SchlafzimmerOnline-Durchsuchung, Lauschangriff, Überwachungskameras: In "The Big Brother State" zeigt Clip-Produzent David Scharf, wie Polizisten Zeugen von höchst privaten Szenen werden.Wer seine Freiheit einer trügerischen Sicherheit opfert, wird beides verlieren. Online-Voyeurismus - auf dem Weg in den Polizeistaat: bitfilm.com/festival/member.php?page=fd&fid=1115 Achtung: Copierer + Drucker speichern allesDatenfalle Kopierer: Fotokopierer stellen für IT-Experten eine der größten Sicherheitslücken im Datenschutz dar. Sie warnen: "Die Geräte laden zum Angriff ein. Früher waren Drucker nur Drucker und keine Computer", sagt Patrick Hof, IT-Sicherheitsexperte bei der Firma "RedTeam Pentesting" in Aachen. "Viele Fotokopierer stehen auf dem Gang. Ich komme direkt an die Geräte ran, sie stehen an exponierter Stelle, als Angreifer kann ich viel machen."Zitat: „Wir wären natürlich in der Lage, alle Kopien, die hier gemacht werden, von den letzten zwei oder drei Wochen zu reproduzieren.“ Es gibt also keine Datensicherheit im Copy-Shop. Mehr bei frontal21.zdf.de/ZDFde/inhalt/18/0,1872,7246834,00.html Neuro-Marktforschung: Blick ins Hirn des KonsumentenWie wirkt Werbung, was spüren wir beim Einkaufen? Forscher versuchen, die Gefühle von Verbrauchern zu entschlüsseln - und die Marktforschung von Grund auf zu revolutionieren.Wenn wird auf einem Preisschild den Zusatz "Rabatt" entdecken, frohlocken wir innerlich: Im Gehirn wird das Belohnungssystem in Stirnbereich stimuliert. Dieselbe Hirnregion wird beim Schokoladeessen, Koksen oder Sex aktiv. Kein Wunder, dass wir schnell mal zum Fünferpäckchen Socken greifen - selbst wenn fünf einzelne Paare billiger wären. Das Kontrollareal, das uns eigentlich von Unvernunft schützen sollte, ist in solchen Momenten weit weniger aktiv als sonst. Mit speziellen Geräten werden bestimmte Hirnregionen kurze Zeit außer Kraft gesetzt und dann Entscheidungen gefordert. In einem Forschungsinstitut in Zürich wurde ein Nasenspray mit einem vertrauensbildenden Hormon verabreicht. Die Testpersonen zeigten sich danach deutlich großzügiger als diejenigen, die ein Placebo gesprayt bekamen. Unternehmen sind schon ganz scharf auf die Neuro-Ökonomie. Mehr bei spiegel.de/wirtschaft/0,1518,552878,00.html Lauschangriff aufs HandyWaren bis vor kurzem nur PCs betroffen, machen sich Schadprogramme nun auch auf Handys breit. Besonders tückisch: Nutzer können abgehört werden, ohne etwas zu ahnen.Experten warnen immer wieder vor Lauschern in den Mobilfunknetzen. Besonders das in die Jahre gekommene GSM-Netz gilt als anfällig. Eine mindestens ebenso große Bedrohung geht indessen von sogenannten Handy-Viren aus, die vor allem deshalb so viel Angst und Schrecken verbreiten, weil sie so unberechenbar sind. So warnte jüngst in der "WELT" ein ehemaliger Lauschabwehr-Spezialist von Telekom und Bundesregierung vor einer "kleinen Software", die bald dafür sorgen werde, dass "jeder jedes beliebige Handy abhören" könne. Der Schädling, im Fachjargon Trojaner genannt, komme über den beliebten Kurznachrichtendienst SMS aufs Handy. Bereits heute ist im Internet eine größere Auswahl von Lauschprogrammen verfügbar, ganz legal zum Download für etwa 30 bis 50 Euro. Sie programmieren das Handy, auf dem sie installiert sind, so um, dass bei ein- oder ausgehenden Anrufen automatisch eine Konferenzschaltung eingerichtet wird. Das Perfide: Man hat keine Chance, die Anwesenheit des ungeladenen Gesprächsteilnehmers zu bemerken. "Ist ein Trojaner erst einmal installiert, kann man mit dem infizierten Gerät so gut wie alles anstellen", sagt der Antiviren-Experte Marcus Rapp von der Firma F-Secure. "Sogar SMS lassen sich abfangen oder Befehle direkt an das Handy schicken." Derzeit seien etwa 400 unterschiedliche Arten von Schädlingen unterwegs - Tendenz steigend. Mehr bei morgenpost.de/printarchiv/magazin/article706183/Lauschangriff_auf Achtung Steuer-IdentifikationsnummerSeit dem 1. August 2008 werden die neuen sogenannten "Steueridentifikationsnummern" (Steuer-ID) verschickt. Bis zum Ende dieses Jahres erhalten alle Bürgerinnen und Bürger in Deutschland ein Schreiben mit ihrer persönlichen 11stelligen Steuer-ID. Diese Nummer gilt künftig nicht nur ein Leben lang, sondern sogar 20 Jahre über den Tod hinaus. Das ist ein rechtlich umstrittenes bzw. unzulässiges, aber vor allem sehr gefährliches Personenkennzeichen. Wobei sogar zu befürchten ist, dass diese Nummer über kurz oder lang im (elektronischen) Personalausweis übernommen wird und auch eine Implantation langfristig nicht ausgeschlossen ist.Unter der Steuer-ID werden alle möglichen Informationen über Sie künftig nicht nur bei Finanzämtern, sondern auch bei anderen Behörden, Arbeitgebern, Banken, Versicherungen und sonstigen Einrichtungen gespeichert und verwendet werden. Wehren Sie sich dagegen! Mehr bei nrhz.de/flyer/beitrag.php?id=12829 humanistische-union.de Wie Datenmissbrauch unsere Demokratie gefährdetMillionen Daten werden gestohlen, gehandelt, missbraucht - Bundesinnenminister Wolfgang Schäuble lädt jetzt zu einer Sonderkonferenz über das Thema. Das ist zu wenig, zu spät, kritisiert sein Amtsvorgänger Gerhart Baum: Er wirft der Politik schwere Versäumnisse vor.Gerade der Staat ist mit schlechtem Beispiel vorangegangen. Durch die Sicherheitsgesetze der Innenminister Otto Schily und Wolfgang Schäuble wurden die Persönlichkeitsrechte eingeschränkt und nicht ausgeweitet. Mit dem Ergebnis, dass die Sicherheitsbehörden immer mehr Daten unverdächtiger Bürger sammeln – Sozialdaten, Reisedaten, Bankdaten. Blickt man auf das gesamte Problemfeld, auch unter Einschluss der privaten Datenverarbeitung, ist die Lage noch viel brisanter. In seiner Rede zur Theodor-Heuss-Preis-Verleihung im April 2008 fasste der Datenschutzpionier Spiros Simitis die Situation wie folgt zusammen: Nahezu jede personenbezogene Angabe wird heute gesammelt und gespeichert. Früher für selbstverständlich gehaltene Speicherungsgrenzen sind endgültig entfallen. Die Verarbeitungstechnologie schafft alle Voraussetzungen für multifunktionale Verwendung und systematische Vernetzung der Datenbestände. Auch die Trennung öffentlicher und privater Datenbanken schwindet dahin. Es reicht danach nicht, den Einzelnen auf seine Datenherrschaft zu verweisen, also auf sein Selbstbestimmungsrecht. Er hat es in vielen Fällen überhaupt nicht, denn er weiß nicht, welche Spuren er hinterlässt und was mit diesen geschieht. So lagen in Großbritannien Millionen Datensätze von Bankkunden unverschlüsselt auf einer bei Ebay verkauften Festplatte, darunter Kreditkartennummern und sogar digitalisierte Unterschriften. Preis: schlappe 44 Euro. Verbraucherschützer berichten von einem Datenschutz-Skandal um 17.000 Bankkunden in Deutschland. Deren Kontodaten sollen auf CDs verkauft und missbraucht worden sein - die Experten raten, rasch Kontoauszüge zu überprüfen. Ein Unternehmen in Bremerhaven hat einer Insiderin zufolge monatelang Telekom-Kunden neue Verträge aufgeschwatzt und deren Daten weiterverkauft - der Konzern gibt an, nichts vom Missbrauch der eigenen Daten bemerkt zu haben. Und ein Callcenter-Mitarbeiter in Nordrhein-Westfalen bot 30.000 Datensätze zum Kauf an. Hüter der Verfassung waren in den letzten Jahrzehnten in vielen Fällen die Datenschutzbeauftragten, vor allem aber das Bundesverfassungsgericht. Am Anfang stand das Volkszählungsurteil von 1983. Es hat die systematische, maschinell gestützte Durchleuchtung der Bevölkerung und die Möglichkeiten zur Erstellung von Persönlichkeitsprofilen verboten oder doch stark eingeschränkt. Heute nähern wir uns dem, um es populär auszudrücken: gläsernen, maschinenlesbaren Menschen. Das neue IT-Grundrecht muss zu neuen rechtlichen Regelungen führen, etwa beim Arbeitnehmerdatenschutz, bei virtuellen Festplatten, die bei Internet-Diensten angelegt werden und beim "digital rights management". Alles im allem ist es ein Armutszeugnis für die Politik, dass neue Schutzstrategien, wie sie von namhaften Experten seit Jahren vertreten werden, nicht Eingang in die Gesetze gefunden haben. Die unkontrollierte Verwendung personenbezogener Daten berührt und gefährdet letztendlich den demokratischen Charakter unserer Gesellschaft. Aus diesem Grunde darf nicht länger gezögert werden, eine umfassende Reform des Datenschutzrechts in die Wege zu leiten. Die Untätigkeit der Politik führt zur empfindlichen Freiheitsverlusten in unserer Gesellschaft. Mehr bei spiegel.de/politik/deutschland/0,1518,575838,00.html spiegel.de/netzwelt/web/0,1518,574470,00.html spiegel.de/wirtschaft/0,1518,571404,00.html spiegel.de/wirtschaft/0,1518,576087,00.html Die elektronische Gesundheitskarte (eGK)AUF der Karte wird fast nichts gespeichert! Die Karte dient als SCHLÜSSEL zu einem gigantischen Computernetzwerk, dem sich künftig alle Arztpraxen, Zahnärzte, Krankenhäuser, Apotheken, Psychotherapeuten, alle ca. 300 Krankenkassen, Krankengymnasten, Sanitätshäuser und viele weitere Berufsgruppen des Gesundheitswesens anschließen müssen.Kritisiert wird die Karte aber auch, weil die Versichertennummer zu einem lebenslangen Identifikationsmerkmal mutiert. Hinzu kommt, dass das Foto des Versicherten auf der eGK abgedruckt wird. Obendrein soll das eingesandte Lichtbild bei den Krankenkassen abgespeichert werden. Mehr bei heise.de/tp/r4/artikel/28/28711/1.html Nacktscanner am FlughafenIn Amsterdam, London, Zürich und an manchen Flughäfen in den USA sind jetzt sogenannte Bodyscanner oder Nacktscanner in Betrieb: Geräte, die Passagiere bis auf die Haut durchleuchten und so am Körper befestigten Plastiksprengstoff oder Keramikmesser sichtbar machen, also das, was Metalldetektoren verborgen bleibt. Durch Nacktscanner werden die Kontrolleure täglich Speckröllchen, Brustamputationen und Genitalien zu sehen bekommen.Mehr bei spiegel.de/video/video-38823.html Wer ist in Brüssel an der Macht?Jede verbleibenden Zweifel darüber, in welche politische Richtung sich die Europäische Union bewegt, wurden kürzlich ein für alle Mal ausgeräumt: Ab 2009 ist die Einbindung von digitalen Fingerabdrücken und Photos in EU-Pässen rechtsverbindlich, und ab 2011 müssen Nicht-EU-Bürger, die ein Visum beantragen, ihre biometrischen Angaben preisgeben.Wenn der Plan von allen 27 Mitgliedsstaaten gebilligt wird, würde er eine der größten Sicherheitsüberprüfungen darstellen, die jemals von der Europäischen Union durchgeführt wurden. Und Milliarden kosten. Urheber ist EU-Justizkommissar Franco Frattini, zuvor italienischer Außenminister und treuer Berater des mafiösen italienischen Premierministers Silvio Berlusconi und Mitglied der illegalen rechtsgerichteten Freimaurerloge namens P2 – Propaganda Due. Aus historischer Sicht ist P2 dafür bekannt, Verbindungen zu rechtsextremen Terrorgruppen gehabt zu haben. Der jetzige EU-Justizkommissar Franco Frattini wurde bereits wegen geheimer Absprachen mit der Mafia verurteilt. Mehr bei www4ger.dr-rath-foundation.org/brussels_mafia.html >>> Wenn

Sie in der Europäischen Union leben und gerne etwas tun wollen, um

ihre Umwandlung in eine Diktatur zu verhindern und gegen den Vertrag

von Lissabon sind, sollten Sie eine Online-Petition unterschreiben

bei

Big Brother Nestlé S.A.Big Brother sitzt in Vevey. Der Schweizer Nahrungsmittelkonzern Nestlé sorgt für die totale Überwachung seiner Kritiker. Im Sommer 2008 flog auf, dass eine Securitas-Mitarbeiterin verdeckt Mitglieder einer Attac-Gruppe ausspioniert hatte. Im Auftrag von Nestlé bespitzelte sie ein Jahr lang unbemerkt die AutorInnen eines Nestlé-kritischen Buches. Die Agentin spielte Nestlé vom Herbst 2003 bis im Sommer 2004 vertrauliche Informationen zu, denn als Mitglied hatte sie Zugang zum internen E-Mailverkehr und den Kontakten der Arbeitsgruppe, zu denen auch Gewerkschafterinnen in Kolumbien und Brasilien gehören, die im Arbeitskonflikt mit Nestlé standen. Sie lieferte Nestlé daneben auch detaillierte Personenbeschreibungen von Attac-Mitgliedern. Inzwischen ist bekannt, dass Securitas 2005 eine weitere Spionin in dieselbe Attac-Gruppe geschleust hat. Diese Überwachung zivilgesellschaftlicher Gruppen verstösst gegen die verfassungsgemäss bestehende Versammlungs- und Meinungsfreiheit, und schafft einen gefährlichen Präzedenzfall bezüglich der Überwachung von Nicht-Regierungsorganisationen.Wählen Sie die übelste Firma des Jahres bei publiceye.ch/de/p63000079.html

Die US-Bundespolizei speichert

jetzt die

DNA-Profile aller Festgenommenen Personen, egal ob sie

verurteilt

werden oder nicht. Der Airbag als Blackbox des AutosWas viele nicht wissen: Der Airbag ist gleichzeitig ein Datenspeicher, die Blackbox des Autos, die jeden Fahrfehler verrät!Je moderner das Fahrzeug, deso detallierter die Daten. So können nach einem Unfall die Fahrzeug-Geschwindigkeiten und Beschleunigungen ermittelt werden, ob die Bremse betätigt wurde, ob der Sicherheitsgurt angeleget war etc. Mehr bei zdf.de/ZDFmediathek/content/769020 Vom gläsernen Menschen zum mündigen BürgerFast wäre es im Sommerloch aus Politskandälchen und Dauerkrise übersehen worden: Die Europäische Union plant, US-amerikanischen Terrorfahndern den Zugriff auf sensible Bankverbindungsdaten aus dem europäischen Finanzraum zu ermöglichen. Mit dem Anschlag auf das World Trade Center in New York am 11. September 2001 wurde eine neue Zeitrechnung in der Terrorbekämpfung und der staatlichen Datensammelwut eingeläutet."Zählt nicht uns, zählt eure Tage", skandierten in den 1980er Jahren die Kritiker der damals heftig umstrittenen Volkszählung. Gezählt wurde trotzdem. Doch gemessen an der Flut von Daten, die heute in den leistungsstarken elektronischen Gehirnen von Behörden, Unternehmen und Marktforschern gespeichert sind, nimmt sich die Erhebung von damals relativ harmlos aus. Umso bemerkenswerter ist die Tatsache, mit welchem Gleichmut heute die ständig wachsende Daten- und Informationsgier hingenommen wird. Das Bankgeheimnis - lange Zeit unantastbar - gibt es nicht mehr. Marketingstrategen ködern die Verbraucher mit Rabattsystemen und Kundenkarten, um ihre Konsumgewohnheiten auszuspähen. Banken analysieren zum Beispiel die Umsatzentwicklung auf den Girokonten und das Wohnumfeld, um ihren Kunden gezielt Zusatzprodukte anzubieten. Mit digitalisierten Passbildern und Fingerabdrücken haben sich die meisten Menschen bereits arrangiert. Und auch die rund 800.000 Überwachungskameras, die in Deutschlands Großstädten installiert wurden, empfinden die wenigsten noch als Zumutung. Vor allem vier Entwicklungen

machen aus

der Datenflut gleichsam einen Daten-Tsunami:

Doch allmählich kippt die

Stimmung:

Die beiden Journalisten Michael

Brückner

und Andrea Przyklenk haben in ihrem "Kursbuch Datenschutz - Der

Ratgeber

gegen den Röntgenblick" alles an Fakten zusammengetragen, was

für

die informationelle Selbstbestimmung von Belang ist. Die

Ausführungen

über den staatlichen Überwachungswahn, die Datensammelwut

der Werbeindustrie und die Risiken eines allzu sorglosen Umgangs

mit

sozialen Netzwerken im Internet leisten mit einer Fülle

praktischer

Tipps, hilfreicher Adressen und Info-Angeboten sowie ganz konkreten

Beispielen

aus allen Bereichen unserer schönen neuen Datenwelt einen echten

Beitrag

zu Transparenz und Aufklärung.

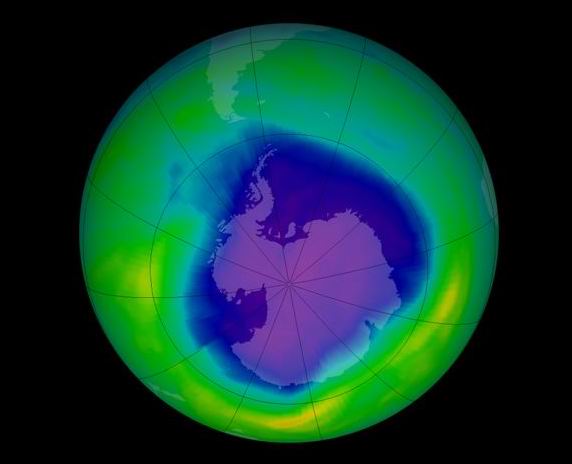

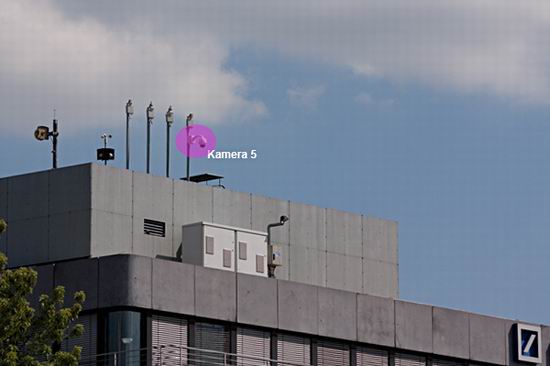

Totalüberwachung der realen und virtuellen RäumeDie EU setzt auf Rundumüberwachung, die Wissenschaftler sind dabei.Nach dem 11.9. wurde neben der normalen Rüstungsforschung die Entwicklung neuer Sicherheitstechniken zu einem boomenden Markt, dem sich nach dem Vorbild der USA auch andere Länder anschlossen, um den Wirtschaftsstandort zu sichern. Terrordrohungen wurden damit zugleich zur Forschungs- und Wirtschaftsförderung ("In Europa entstand ein sicherheitsindustrieller Komplex!"). Deutschland legte auch ein entsprechendes Forschungsprogramm auf, die Europäische Union zog selbstverständlich auch mit. Eines der von der EU geförderten Projekte namens Indect ist in diesem Jahr gestartet. Forschungsinstitute aus 10 EU-Ländern erhalten fast 15 Millionen Euro bis 2013. Unter der Leitung der Universität Danzig soll ein ehrgeiziges Überwachungsprogramm für urbane Umgebungen entwickelt werden, mit dem sich verdächtige Personen mit Überwachungskameras und anderen Sensoren im Stadtraum identifizieren und automatisch verfolgen lassen sollen. Multimediale Inhalte sollen gesammelt und "intelligent" verarbeitet werden, um verdächtiges Verhalten zu erkennen und mehrere sich bewegende Personen verfolgen zu können. Urbane Sicherheit war auch ein Thema auf dem letzten G8-Gipfel in Italien. Aber damit noch nicht genug. Das "intelligent information system supporting observation, searching and detection for security of citizens in urban environment" soll etwa noch eine neuartige Suchmaschine zum Ergebnis haben, mit der sich Bilder und Videos etwa nach verdächtigen Personen durchsuchen lassen, während man auch das Internet überwachen und hier "kriminelle Aktivitäten und Bedrohungen erkennen" will. Die Wissenschaftler wollen, so die Beschreibung des Forschungsprojekts, Agenten entwickeln, "kontinuierlich und automatisch öffentlich zugängliche Quellen wie Websites, Diskussionsforen, Usenet-Gruppen, Datenserver, P2P-Netzwerke sowie individuelle Computersysteme zu überwachen und so ein internetbasiertes, aktives und passives Datensystem zu konstruieren". Dabei soll auch die Bedeutung von Worten analysiert werden, selbst Stimmungen sollen irgendwie erfasst werden. Mehr bei heise.de/tp/r4/artikel/31/31176/1.html |

Ökostrom + Biogas

Nur wenn genügend Haushalte Ökostrom (Grünen Strom) kaufen, können die Atomkraftwerke und Kohlekraftwerke endlich abgeschaltet werden! Der Wechsel des Gas- oder Stromlieferanten ist kostenlos und reibungslos, denn die Stromversorgung ist gesetzlich garantiert. Technische Änderungen sind nicht erforderlich.

Grün ist sexy

Grün ist sexy, grün ist IN.

Was sexy ist und warum, lässt sich bereits an uralten archaischen Mustern ablesen.

Atomkraft?

|

Umweltbrief

Umweltbrief Die Volkszählung von 1987

löste

noch eine riesige Boykott- und Demonstrationswelle aus. Diese wurde von

einem breiten Bündnis verschiedener sozialer und politischer

Gruppen

getragen. Kritisiert wurde insbesondere, dass die Ausführlichkeit

der Fragen in den entsprechenden Volkszählungsbögen bei ihrer

Beantwortung Rückschlüsse auf die Identität der

Befragten

zulasse und somit den Datenschutz und das Recht auf

informationelle

Selbstbestimmung unterlaufe, damit folglich gegen das Grundgesetz

verstoße.

Im Hintergrund stand die Befürchtung des so genannten Gläsernen

Bürgers. Teilweise wurde die Volkszählung gar als Schritt

in Richtung Überwachungsstaat gesehen.

Die Volkszählung von 1987

löste

noch eine riesige Boykott- und Demonstrationswelle aus. Diese wurde von

einem breiten Bündnis verschiedener sozialer und politischer

Gruppen

getragen. Kritisiert wurde insbesondere, dass die Ausführlichkeit

der Fragen in den entsprechenden Volkszählungsbögen bei ihrer

Beantwortung Rückschlüsse auf die Identität der

Befragten

zulasse und somit den Datenschutz und das Recht auf

informationelle

Selbstbestimmung unterlaufe, damit folglich gegen das Grundgesetz

verstoße.

Im Hintergrund stand die Befürchtung des so genannten Gläsernen

Bürgers. Teilweise wurde die Volkszählung gar als Schritt

in Richtung Überwachungsstaat gesehen.